在数字经济时代,数据已成为企业的核心资产。如何有效防止敏感数据在数据处理过程中泄露,是信息安全领域的关键挑战。数据处理技术作为数据防泄露(DLP)体系的核心环节,通过一系列主动或被动的技术手段,在数据产生、流转、使用、存储乃至销毁的全生命周期中,为数据安全构筑坚实防线。本文将聚焦数据处理环节,对主流的数据防泄露技术进行小结。

一、 核心数据处理防泄露技术

1. 数据发现与分类分级

这是所有防泄露措施的前提。技术手段包括:

- 内容识别:通过正则表达式、关键字、指纹(如数据指纹、文件指纹)等方式,扫描存储系统(数据库、文件服务器、终端等),精准定位敏感数据。

- 机器学习分类:利用模型智能识别和分类非结构化数据(如合同、设计图纸)中的敏感内容。

- 数据分级:根据数据的敏感程度(如公开、内部、秘密、绝密)自动或手动打上标签,为后续的差异化管控提供依据。

2. 数据脱敏/数据掩码

在数据处理、测试、分析等非生产环节,对敏感数据进行变形、替换,以消除其敏感性,同时保持数据的格式和部分统计特性。常用方法有:

- 静态脱敏:对持久化存储的数据进行一次性或定期脱敏,常用于将生产数据安全地同步至开发测试环境。

- 动态脱敏:在数据被查询时实时进行脱敏,根据不同用户角色返回不同密级的数据。例如,客服人员只能看到客户手机号的后四位。

3. 数据加密

对静态存储的数据(静态加密)和在网络中传输的数据(传输加密)进行加密处理,确保即使数据被非法获取,也无法被直接识别。现代加密技术(如AES-256)结合完善的密钥管理体系是基础。

4. 权限管控与访问控制

基于“最小权限原则”,严格控制谁(身份认证)、在什么条件下(上下文)、能以何种方式(读、写、复制、下载)访问哪些数据。技术包括:

- 基于角色的访问控制 和 基于属性的访问控制。

- 动态权限管理:根据时间、地点、设备安全状态等因素动态调整访问权限。

5. 数据防泄露端点代理

部署在终端设备(PC、手机)上的代理程序,监控和控制数据通过终端的外发行为,例如:

- 阻止:拦截通过USB拷贝、打印、非授权应用上传等方式的敏感数据外发。

- 审计:记录所有对敏感数据的操作行为,形成可追溯的日志。

6. 数据防泄露网络网关

部署在网络边界(如出口网关),监控和分析流出网络的数据流量,通过深度内容检测识别并阻止敏感数据的违规外传(如通过邮件、网页上传、云盘等)。

7. 数据丢失预防与用户行为分析

结合大数据分析和机器学习,建立用户和实体的正常行为基线,实时检测异常行为(如非工作时间大量下载数据、访问不常访问的敏感库),实现事前预警和事中响应。

8. 数据溯源与水印技术

通过隐形水印或显性标记,将用户、时间等信息嵌入到文档、图片或数据库中。一旦数据泄露,可通过提取水印信息快速定位泄露源头和责任方。

二、 技术实施要点与趋势

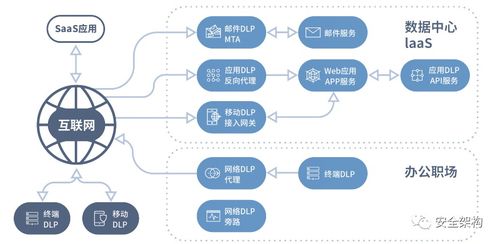

- 集成与联动:单一技术难以应对复杂威胁。现代DLP解决方案强调将上述技术集成在一个平台,并与安全信息和事件管理、云访问安全代理、身份与访问管理等系统联动,形成协同防御体系。

- 云原生与混合环境适配:随着数据向云端迁移,DLP技术必须能够无缝覆盖SaaS、PaaS、IaaS环境,并提供与本地环境一致的数据保护能力。

- 用户体验与安全平衡:过于严格的控制可能影响业务效率。智能化的策略(如基于风险的自适应控制)和透明的加密/脱敏技术,是平衡安全与效率的关键。

- 聚焦数据本身:防护思路正从“保护网络和边界”转向“以数据为中心”。无论数据位于何处、如何流转,保护措施都应如影随形。

****

数据处理环节的数据防泄露技术,是一个多层次、动态化的综合技术体系。从发现、分类到加密、管控、监控,再到溯源,各技术环环相扣。企业需根据自身的数据资产状况、业务场景和合规要求,选择并组合适当的技术,构建覆盖数据全生命周期的主动防御能力,从而在充分利用数据价值的牢牢守住数据安全的底线。